Creencias Erróneas sobre el Liberación de Teléfonos Móviles: Realidad vs Ficción

La liberación de teléfonos móviles se ha transformado en un asunto de en aumento interés en el mundo actual, donde la seguridad y la protección de información personal son prioritarios. No obstante, existen muchos mitos que rodean este procedimiento, generando confusión entre los consumidores sobre cómo opera realmente el liberación de teléfonos, PCs y tablet. En este artículo, investigaremos las verdades y las ficciones detrás de los métodos de liberación más habituales, desde el uso de patrones y PINs de protección incluso sistemas más sofisticadas como el facial recognition y la huella digital.

A medida que las innovaciones avanza, también lo hacen lo propio las herramientas disponibles para el desbloqueo de aparatos. Utilidades como Find My Device y Find My iPhone ofrecen soluciones para restablecer el ingreso, mientras tanto otros procedimientos como el formateo pueden resultar en la pérdida de datos valiosos. La seguridad de nuestros dispositivos es fundamental, por lo que comprender los diversos sistemas de desbloqueo y sus implicaciones es esencial. Únete a nosotros en este recorrido para distinguir los mitos de la verdad en el emocionante campo del liberación de aparatos.

Métodos Comunes de Acceso

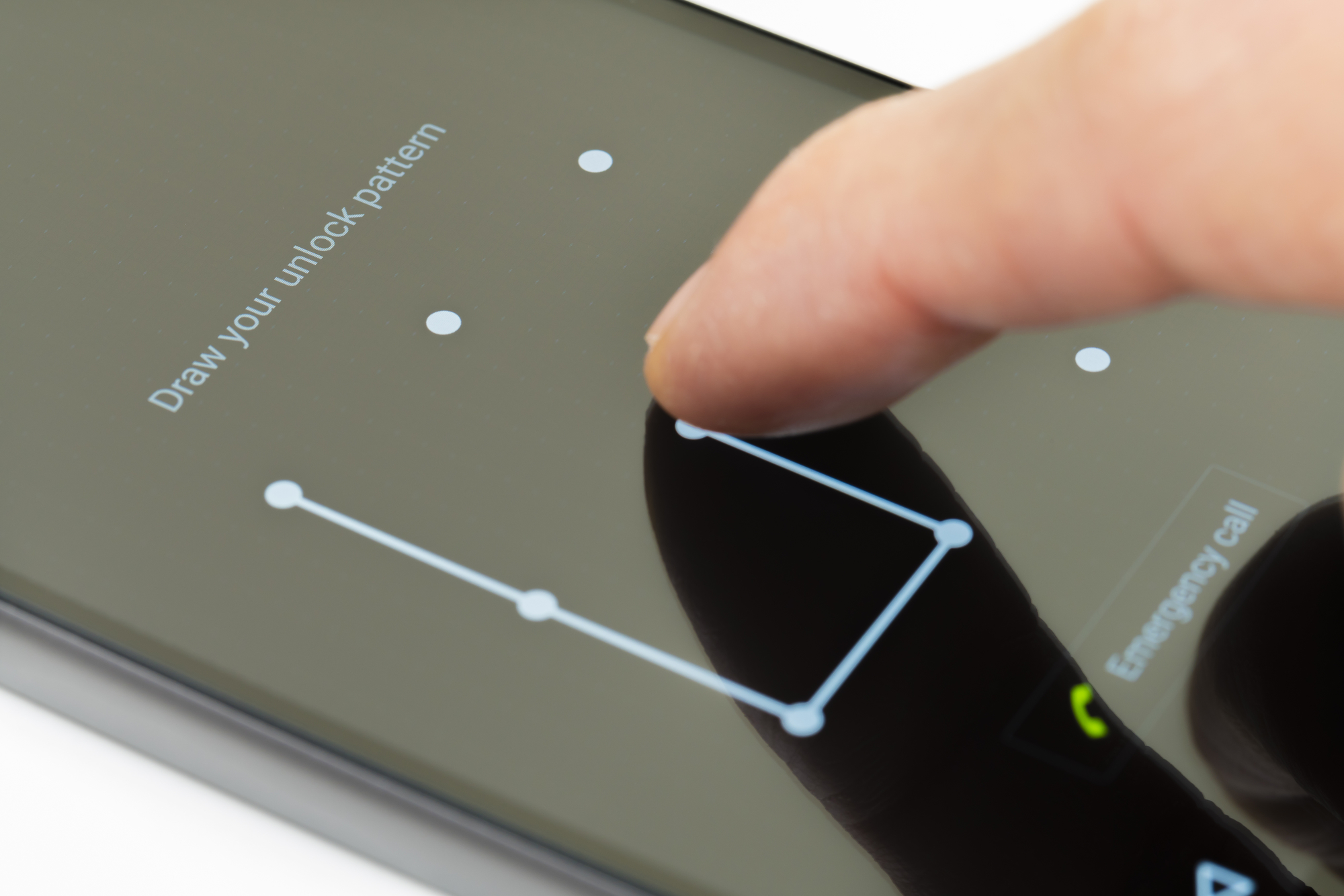

El acceso de móviles, ordenadores y tabletas se puede realizar a través de diferentes métodos que garantizan el acceso a los aparatos. Uno de los más comunes es el patrón de desbloqueo, que usualmente consiste en trazar una forma en la pantalla. Este sistema es popular por su rapidez y simplicidad de utilización, aunque también ofrece retos en términos de protección si el patrón se vuelve previsible.

Otro método común es el uso de un número de identificación personal de seguridad o una contraseña de ingreso. Estos sistemas brindan un grado extra de protección, ya que demandan la entrada de un código numérico o combinado. No obstante, pueden menos convenientes para el usuario en comparación con el desbloqueo utilizando huella dactilar o reconocimiento facial, que facilitan un acceso casi que inmediato con solo un toque o una vista.

Adicionalmente, hay aplicaciones de desbloqueo a distancia como Buscar mi dispositivo y Buscar mi iPhone, que asisten a restaurar el ingreso a los dispositivos en situaciones de extraviado o inaccesibilidad. Estas aplicaciones no solo permite desbloquear el aparato, sino que también brindan servicios adicionales como seguimiento y localización. Es esencial tener en consideración la seguridad de los datos personales al utilizar estas funciones, dado que pueden requerir la ajuste de seguridad adecuada para evitar compromisos.

Protección y Seguridad de Información

La protección de los aparatos móviles es un elemento esencial en la vida digital actual. Con la creciente volumen de datos privada que guardamos en nuestros celulares, tablets y PCs, proteger estos datos es de extrema relevancia. Utilizar bloqueos de pantalla como patrones, PINs y contraseñas es una primera etapa de defensa, pero es crucial sumarlos con métodos adicionales de protección, como la biometría y el reconocimiento facial. Estas tecnologías no solo facilitan el acceso, sino que también refuerzan la protección ante accesos no autorizados.

Los métodos de desbloqueo a distancia, como Buscar mi dispositivo o Find My iPhone, proporcionan opciones valiosas en situaciones en las que un aparato se pierda o sea robado. A través de estas aplicaciones, los usuarios pueden rastrear su aparato, inhibirlo si es necesario, o incluso borrar su contenido para blindar datos delicada. Sin embargo, hay que tener en consideración que el reset de fábrica y la recuperación de contraseña pueden resultar en la pérdida de datos si no se respaldan correctamente.

La configuración de seguridad de sistema es otra área importante a considerar. Los personas deben estar informados sobre las diferentes opciones disponibles y escoger aquellas que se adapten a sus requerimientos específicas. También es esencial revisar las configuraciones conectadas con la protección de información privados en plataformas como iCloud y servicios similares, para asegurarse de que su información esté adecuadamente protegida y solo disponible para ellos. Tomar acciones de protección apropiadas no solo ayuda a evitar el acceso no autorizado, sino que también fomenta a la tranquilidad de los propietarios.

Acceso Remoto A Distancia y Recursos

El acceso a distancia se ha convertido en una opción común para aquellos que han perdido sus credenciales de entrada. Herramientas como Buscar Mi Dispositivo y Find My iPhone facilitan a los empleados recuperar el acceso a sus dispositivos a través de la red, solo y cuando tengan activado el sistema de localización. Estas plataformas no solo ayudan a desbloquear teléfonos, sino que también proporcionan soluciones para proteger la información personal, como eliminar datos de forma remota en caso de robo o pérdida.

Fuera de estas herramientas nativas, existen aplicaciones de fuentes externas que facilitan el método de acceso. Unlock Mi y ID de Oppo son ejemplos de opciones específicas para ciertas marcas que permiten realizar accesos de manera rápida. Estas opciones proporcionan un método seguro para acceder a los aparatos sin tener que pasar por un complejo sistema de restablecimiento de fábrica, que a menudo resulta en la pérdida de información valiosa.

No obstante, es fundamental tener en cuenta la protección de nuestros datos personales al utilizar cualquier tipo de acceso a distancia. Cada herramienta tiene sus propias ajustes de protección y requisitos. Así que, es crucial conocer sobre las características y sistemas de protección que brindan, asegurando así el método de acceso un dispositivo no comprometa la seguridad de la información almacenada.

Reinicio de Fábrica: Pros y Desventajas

El restablecimiento de plantilla es una opción frecuente para solucionar problemas en teléfonos móviles, PCs y tablets. Uno de los principales ventajas de este proceso es la eliminación de errores y problemas que pueden afectar el desempeño del dispositivo. Al devolver el aparato a su configuración original, se pueden quitar virus, aplicaciones problemáticas y otros inconvenientes que podrían acelerar su funcionamiento. Adicionalmente, al realizar este método, se despeja espacio en la almacenamiento, lo que puede resultar en un dispositivo más ágil y con un mejor rendimiento total.

Sin embargo, un gran desventaja del restablecimiento de plantilla es la pérdida de información privados. Al ejecutar este proceso, todos los archivos, configuraciones y aplicaciones guardadas en el aparato se eliminan, lo que podría resultar a la eliminación irreversible de imágenes, contactos y documentos importantes. Es fundamental realizar una respaldo de toda la data valiosa antes de proceder, ya que, sin contar con ella, cualquier información no guardado se perderá para siempre.

Además, es esencial considerar que, si bien el reinicio de plantilla puede resolver problemas técnicos, no garantiza que el dispositivo esté completamente libre de problemas futuros. Existen situaciones en los que fallas de equipamiento pueden seguir afectando el funcionamiento del aparato. Por lo cual, si bien es una herramienta valiosa en el arsenal de técnicas de resolución, es fundamental saber cuándo y de qué manera utilizarla de forma adecuada, teniendo siempre en cuenta las consecuencias que conlleva.

Falsedades Frecuentes sobre Desbloqueo

Uno de los mitos más comunes sobre desbloqueo es que cualquier método de desbloqueo en todos los casos resulta en la pérdida de datos. Si bien ciertas técnicas, como el reinicio de Bloqueo de pantalla , implican eliminar datos, hay diferentes enfoques de liberación que facilitan acceder al dispositivo sin perder datos. Programas de liberación a distancia, tales como Find My Device o Find My iPhone, son capaces de ser empleadas para obtener de nuevo el acceso sin perjudicar la dados privada almacenada.

Otro mito frecuente es que el liberación de dispositivos es un proceso ilegal o antiético. En realidad, muchos de estos métodos son completamente legales y están diseñados para ayudar a los propietarios que han olvidado su código de seguridad o dibujo de desbloqueo. La seguridad de información privados es fundamental, y los creadores han implementado diversas herramientas, como las funciones de reconocimiento virtual y biométrica, para ofrecer protección mientras permiten métodos de restablecimiento autorizadas.

Por último, existe la idea de que los bloqueos de acceso son impenetrables y que no hay manera de acceder a un aparato si se olvida la clave de acceso. Esta creencia no es completamente cierta. Existen múltiples métodos y programas, tales como Mi Unlock y Oppo ID, que facilitan a los propietarios de dispositivos obtener de nuevo el acceso. Sin embargo, es fundamental que los usuarios sepan las consecuencias de seguridad y privacidad antes de intentar cualquier método de liberación.

Public Last updated: 2025-03-26 12:48:11 PM