Toda la información acerca de las principales Funciones sobre Seguridad en iTunes

En la época tecnológica moderna, nuestra seguridad de nuestros dispositivos portátiles ha llegado a ser una necesidad fundamental. Ya sea que hablemos de un celular, una computadora o una tablet, tener los métodos de acceso eficaces y seguros es esencial para proteger nuestra información privada así como asegurar nuestra privacidad. Desde patrones de acceso incluyendo la huella dactilar y como el reconocimiento, se pueden encontrar diversas formas de proteger los aparatos así como mientras facilitar el acceso de los mismos cuando lo requiramos.

En este artículo, exploraremos detenidamente todo que relacionado a las diversas opciones de seguridad dentro de iTunes y y otros sistemas, revisando diferentes herramientas así como estrategias de acceso, así como también opciones como "Find My Device" y “iCloud”. También discutiremos de qué manera restablecer dispositivos sin la pérdida de datos y la forma de realizar en este caso la recuperación segura de contraseñas. Una configuración de protección adecuada puede ser significar un diferencia entre dos opciones una que sea fácil o con vulnerabilidad en el uso de nuestros móviles.

Métodos de Desbloqueo

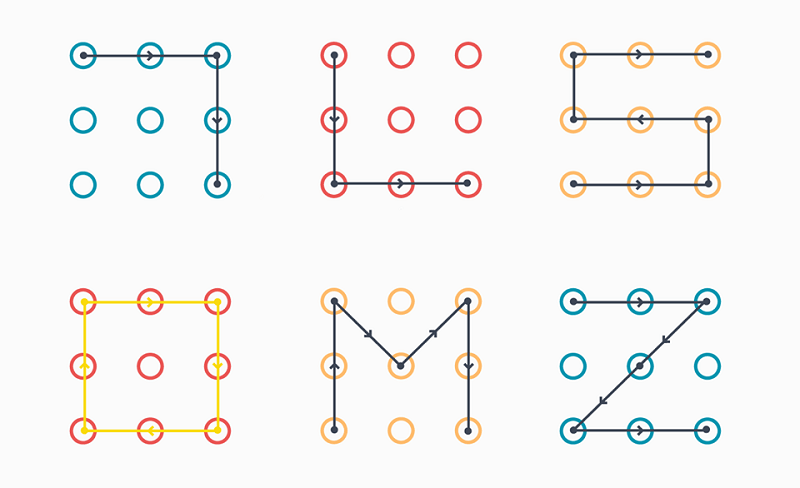

Hay diversos métodos de desbloqueo que permiten el ingreso a aparatos móviles y computadoras. Uno de los más frecuentes es el esquema de liberación, particularmente en aparatos Android. Este técnica consiste en dibujar una cadena en la pantalla que une nodos en una rejilla. Es una manera externa de asegurar el acceso, aunque puede ser expuesto si otros observan la cadena. Una opción conocida es el número de identificación de protección, que requiere ingresar un código determinado. Dicho método es fácil de rememorar aunque debe ser lo bastante complejo para prevenir accesos no permitidos.

Las claves de acceso ofrecen una nivel adicional de protección, ya que permiten crear combinaciones más largas y diversas de caracteres. Sumado a esto, el uso de imágenes dactilares y reconocimiento facial se ha vuelto común en dispositivos contemporáneos. Dichas tecnologías biométricas además ofrecen comodidad al desbloquear un dispositivo al instante, sino también incorporan una capa de protección sólida, porque solo el dueño del aparato puede acceder a este.

En caso de haber olvidado el sistema de desbloqueo, hay herramientas de desbloqueo remoto que son capaces de ayudar a restablecer el ingreso libre de eliminar datos. Servicios como Find My Device y Find My iPhone permiten liberar dispositivos de manera confiable y rápida. Sumado a esto, el reinicio de fábrica es una opción en casos extremos, aunque esto implica la pérdida de datos. Es esencial familiarizarse con tales opciones para garantizar la protección de datos personales y conservar la seguridad en aparatos móviles.

Seguridad y Seguridad de Información

La seguridad y protección de datos se han vuelto esenciales en un entorno progresivamente cada vez más tecnológico. Con el incremento del uso de aparatos móviles, PC y tablets, salvaguardar la data personal se convierte en una prioridad. Técnicas como el desbloqueo mediante patrón, el PIN de seguridad y las contraseñas de seguridad son herramientas fundamentales para salvaguardar el material de nuestros dispositivos. Además, tecnologías como la huella y el identificación facial ofrecen una dimensión extra de protección, facilitando el ingreso a la información sin poner en riesgo su seguridad.

El uso de servicios como Find My Device y Find My iPhone permite recuperar dispositivos perdidos o robados, brindando la oportunidad de ubicar y salvaguardar datos personales. Ajustes adecuadas de seguridad, acompañados con el reinicio de fábrica cuando es preciso, aseguran que la información no caiga en possesiones equivocadas. Es vital estar al tanto de las diversas herramientas de desbloqueo remoto, ya que pueden facilitar el método de ingreso a dispositivos protegidos sin sacrificar data valiosa.

Asimismo, es esencial considerar las alternativas de almacenamiento en la nube, como iCloud, que ofrecen una manera confiable de guardar archivos y fotos. Al utilizar Mi Unlock y ID de Oppo, los cliente pueden acceder aparatos particulares de manera segura, resguardando la confidencialidad de su información. En definitiva, adoptar hábitos de protección en nuestros aparatos no solo resguarda nuestros datos personales, sino que también nos proporciona paz mental en el uso diario de la tecnología moderna.

Herramientas de Desbloqueo Remoto Remoto

Actualmente, existen diversas herramientas de desbloqueo que ofrecen a los usuarios acceder a sus dispositivos sin necesidad de presencialmente ahí. Una de las más más populares es Buscar mi iPhone, una característica integrada en iCloud que ofrece a los propietarios localizar, bloquear o eliminar remotamente sus dispositivos Apple. Esta herramienta es especialmente valiosa en situaciones de hurto o desaparición, pues ofrece opciones para garantizar la protección de los información personales.

Para dispositivos Android, Find My Device es la herramienta equivalente que permite a los propietarios localizar su dispositivo, reproducir un sonido, bloquearlo o borrar su contenido. Al igual que la equivalente de Apple, esta opción se basa en la localización GPS del móvil y necesita que se haya sido habilitado previamente en las configuraciones del móvil. Las dos opciones son importantes en la protección y recuperación de móviles, así como para asegurar la seguridad de la datos privada.

Además, algunas marcas de teléfonos, como Xiaomi y Oppo, disponen de sus herramientas de desbloqueo, tales como Mi Unlock y Oppo ID. Estas opciones suelen facilitar tanto el acceso de móviles como la restauración de identidades vinculadas, brindando una nivel extra de protección. Sin embargo, es importante recalcar que el uso de estas herramientas debe realizarse bajo precaución y solo en móviles que uno posea para evitar infracciones de la intimidad.

Configuración de Protección en Dispositivos

La configuración de protección en equipos es fundamental para salvaguardar la data privada y garantizar que únicamente los empleados autorizados cuenten con entrada. Al definir un patrón de desbloqueo, un número de identificación personal de protección o una contraseña de entrada, se añade una capa de protección que protege los archivos en situación de extravio o hurto del equipo. Estas opciones permiten bloquear la interfaz y son indispensables para mantener la privacidad.

Además de los sistemas tradicionales como la contraseña o el número de identificación personal, los equipos contemporáneos ofrecen opciones sofisticadas como la impronta dactilar y el identificación de la cara. Estos métodos biométricos no solo facilitan el ingreso, sino también ofrecen una seguridad adicional, ya que es considerablemente difícil de falsificar que los códigos alfanuméricos. Configurar y encender estas configuraciones es un proceso fundamental en la protección de dispositivos móviles y PC.

Por último, es importante hacer auditorías regulares de la configuración de seguridad, incluyendo la verificación de instrumentos de desbloqueo remoto como Encontrar mi Dispositivo y Encontrar mi iPhone. Estas utilidades son útiles para encontrar y, en caso necesaria, bloquear el equipo de manera remota. Mantener actualizadas las configuraciones de seguridad contribuye a la protección de información personales y asegura un mejor control sobre el acceso a los equipos.

Restablecimiento y Recuperación de Acceso

El recuperación de acceso a móviles y computadoras es un proceso crucial para recuperar el control cuando se perdieron las contraseñas de ingreso. Para celulares y tablets, existen métodos como la restauración a través de servicios como Find My Device o Buscar mi iPhone que permiten desbloquear teléfonos de manera remota. Estos sistemas suelen requerir que el dispositivo esté vinculado a una perfil determinado, garantizando así la protección y salvaguarda de datos personales.

En el caso de las PCs, muchas ofrecen la posibilidad de restablecer la clave de entrada mediante medios de recuperación o formularios de verificación. Si se ha habilitado la verificación de 2 factores, es probable que se necesite un nuevo dispositivo para verificar la autenticidad. Por otro lado, herramientas como el software de Apple pueden ser efectivas para volver a configurar un iPhone a su configuración de inicial, aunque este proceso suele terminar en la pérdida de datos si no se ha hecho una backup previa.

Por último, es importante considerar estrategias de desbloqueo que no borren los datos, como el uso de improntas o reconocimiento facial una vez restaurado el acceso. La configuración cuidadosa, que incluye gestos y códigos de seguridad, no solo resguarda el dispositivo, sino que también hace más fácil la restablecimiento de control de manera considerablemente protegida y rápida.

Public Last updated: 2025-03-26 12:14:37 PM